Adoptez le Shift Left pour développer des applications plus sécurisées

La sécurité du cloud à la vitesse du DevOps

Falcon Cloud Security permet aux développeurs de sécuriser la création et le déploiement d'applications, tout en minimisant l'impact sur les flux de travail

Accélérez la création d'applications et identifiez les problèmes dès les premières phases de développement

Une correction plus rapide pour le DevSecOps

Augmentez l'efficacité de votre équipe en détectant et en corrigeant rapidement les erreurs de configuration et les vulnérabilités avant de déployer le code. Profitez d'une visibilité immédiate et de la correction en direct des cybermenaces lors de l'exécution pour assurer une sécurité intégrale durant tout le cycle de développement logiciel.

Sécurité intelligente pour les conteneurs et Kubernetes

Exploitez les renseignements de haute qualité sur les menaces de CrowdStrike pour améliorer la détection et la prévention des cyberattaques. Nous offrons la méthode la plus rapide et la plus précise pour neutraliser les cyberadversaires dans tous les environnements cloud, sur tous les workloads, ainsi que dans les conteneurs et les applications Kubernetes.

La sécurité du code au cloud

Sécurisez facilement les workloads sans compromettre les performances. Protégez le code en production et accélérez son évolution grâce à une sécurité d'exécution primée. Implémentez la gestion du niveau de sécurité du cloud (ASPM) pour surveiller et améliorer constamment la stratégie de sécurité sur l'ensemble des déploiements cloud.

Sécurisation des conteneurs et de Kubernetes du code à l'exécution

Falcon Cloud Security permet aux développeurs et aux équipes de sécurité de détecter et de corriger rapidement les vulnérabilités dans le code avant son déploiement. Il surveille également les erreurs de configuration et les cybermenaces lors de l'exécution.

Conçu pour suivre le rythme du DevOps

- Recherche de risques à grande échelle : analysez rapidement et facilement plus de 10 plateformes IaC des principaux fournisseurs de services cloud en utilisant des outils CLI optimisés. Ces outils facilitent l'exécution d'analyses de configuration et permettent de créer des exclusions personnalisées. Les équipes peuvent ainsi se concentrer sur les problèmes prioritaires.

- Plus de 1 500 politiques prêtes à l'emploi : validez rapidement votre modèle en comparaison avec le code attendu. Vérifiez les secrets intégrés et les erreurs de configuration. Utilisez ensuite le code fourni pour corriger ces problèmes et accélérer le développement.

- Collaborez et validez avec les autres équipes : l'outil IaC facilite pour les développeurs la vérification de la conformité du code avant son déploiement. Il permet également de réanalyser le code pour confirmer son exactitude et de partager rapidement les résultats de l'audit avec les équipes de sécurité, et ce, afin d'améliorer la collaboration.

Accélérez le développement grâce à des intégrations à la pointe du secteur

- Intégration avec les outils existants : assurez l'intégration transparente de vos outils avec Jenkins, Bamboo, GitLab et bien d'autres pour corriger et intervenir plus rapidement au sein des chaînes d'outils DevOps existantes. Profitez d'un nombre inégalé d'intégrations dans le secteur (au moins 16), toutes spécifiquement développées pour répondre aux besoins spécifiques de votre entreprise.

- Accélérez la livraison d'applications sécurisées : l'analyse antimalware dynamique des conteneurs détecte les logiciels malveillants, les comportements réseau anormaux et les cybermenaces à l'exécution. Elle s'assure aussi que les images de conteneurs sont dépourvues de vulnérabilités

- Améliorez la collaboration, réduisez les risques : grâce à des contrôles d'accès basés sur les rôles, les développeurs et les équipes de sécurité peuvent partager uniquement les logs les plus pertinents. Cette fonctionnalité garantit une collaboration plus rapide et précise, tout en réduisant l'exposition inutile.

Garantissez la conformité et prévenez l'exploitation

- Automatisez et garantissez la conformité des conteneurs : le contrôleur d'admission Kubernetes assure automatiquement l'exclusion des conteneurs non conformes de la production jusqu'à leur correction. Il offre également aux équipes la possibilité de gérer l'ensemble des politiques et conteneurs via un seul outil.

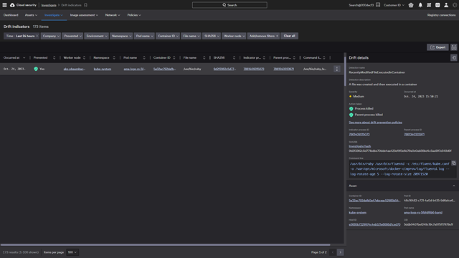

- Réduisez l'exploitation malveillante : l'analyse des indicateurs de déplacement assure la cohérence et permet aux équipes d'éviter l'exécution automatique de conteneurs renfermant des fichiers exécutables malveillants. Elle offre aussi une détection des vulnérabilités zero day pour l'ensemble des conteneurs.

- Protection à l'exécution des conteneurs : Falcon Cloud Security utilise l'IA et le Machine Learning, associés à des renseignements de pointe sur les menaces, pour générer des IOA (indicateurs d'attaque) et des IOM (indicateurs d'erreur de configuration) spécifiques au cloud. Cette approche permet de détecter et de neutraliser les cybercriminels, tout en garantissant le fonctionnement sécurisé des applications stratégiques avec un risque minimal pour l'entreprise.

La plateforme Falcon en quelques chiffres

Des billions

d'incidents de sécurité surveillés chaque semaine

+ de 140 millions

de protections basées sur les indicateurs d'attaque chaque minute

Des milliards

de conteneurs protégés

Leader testé et éprouvé

dans son analyse Frost Radar™ 2023, Frost & Sullivan a examiné les principales entreprises du marché mondial de la plateforme de protection des workloads dans le cloud (CWPP).

Forrester a analysé les principaux fournisseurs de sécurité des workloads dans le cloud (CWS) en se fondant sur trois catégories clés : l'offre actuelle, la stratégie et la présence sur le marché.

SC Media a désigné les 5 meilleures « Solutions de protection des workloads dans le cloud ». CrowdStrike Falcon Cloud Security a été inclus dans ce Top 5.

Témoignages de clients de Falcon Cloud Security

« Durant les pics d'achats, l'infrastructure de Target doit s'adapter pour gérer plusieurs millions de transactions par seconde. Elle requiert donc une plateforme de cybersécurité qui garantit une protection de l'endpoint au cloud et offre des performances extrêmement élevées. »

Jennifer Czaplewski, Senior Director, Cybersecurity

@ Target

« Dorénavant, grâce à CrowdStrike, nous sommes capables de neutraliser toute intrusion dans le cloud en moins de 16 minutes. Nous gardons ainsi l'esprit tranquille, car nous savons que le client bénéficie d'une expérience utilisateur de haute qualité. »

Kevin Tsuei, SVP Information Security Officer

@ CBC